- Biển số

- OF-164663

- Ngày cấp bằng

- 31/10/12

- Số km

- 9,381

- Động cơ

- 419,463 Mã lực

- Website

- thanglongglass.vn

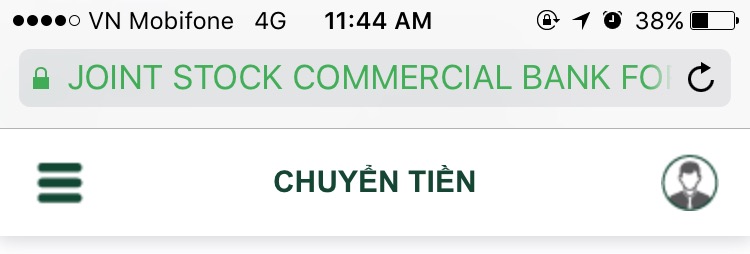

Tình hình này chiều phải rút hết ra mới được

Cái smart otp là phần mềm sinh ra chuỗi xác nhận dựa trên chữ ký điện tử nằm trong smart, chuỗi này nếu không dùng smart thì ngân hàng tính hộ rồi gửi chuỗi qua tin nhắn.Thế em mới thấy cái này là cái ngu của thằng VCB gây nguy hại cho người dùng. OTP nó đơn giản chỉ là One Time Password được gửi đến số đt đăng ký độc lập thì mới an toàn, chứ chơi luôn trên web thì đúng là quá nguy hiểm cho khách hàng khi chỉ cần bị hack mật khẩu và pass là toi luôn

Hôm qua cái bác to to tiết lộ sms em gái Hương kia có nói là cái Smart OTP sinh ra phục vụ chủ yếu các sếp đi nước ngoài cần giao dịch chuyển tiền bác ạ (không roaming). Nó cũng khá là tiện cho đến khi vụ này xảy ra đấy bác.Trường hợp này cực hiếm xảy ra nhưng lại là lỗ hổng gây thiệt hại cho khách hàng. Thông minh đâu chẳng thấy chỉ thấy sự Ngu của cái cách này.

Sinh ra cái Token key và cái Điện thoại là thiết bị độc lập để xác nhận giao dịch nhằm tránh việc bị hack trộm TK mà các bố ấy tích con mẹ nó vào thành 1 cho dễ và đơn giản ( để câu khách là dễ lắm ko mất thời gian), nhưng cái giá phải trả là quá đắt. Theo tôi là đuổi việc hết cái bộ phận và lãnh đạo nào đồng ý dùng cái Smart OTP này ngay và luôn

Lều báo viết chuẩn này cụ, đúng ra cái Smart OTP đó phải ra ngân hàng đăng ký mới được.Trường hợp này cực hiếm xảy ra nhưng lại là lỗ hổng gây thiệt hại cho khách hàng. Thông minh đâu chẳng thấy chỉ thấy sự Ngu của cái cách này.

Sinh ra cái Token key và cái Điện thoại là thiết bị độc lập để xác nhận giao dịch nhằm tránh việc bị hack trộm TK mà các bố ấy tích con mẹ nó vào thành 1 cho dễ và đơn giản ( để câu khách là dễ lắm ko mất thời gian), nhưng cái giá phải trả là quá đắt. Theo tôi là đuổi việc hết cái bộ phận và lãnh đạo nào đồng ý dùng cái Smart OTP này ngay và luôn

Tuy nhiên, theo nhiều chuyên gia, điều kiện để kích hoạt Smart OTP của Vietcombank quá đơn giản khi chỉ yêu cầu một lần nhập mật khẩu OTP thay vì buộc khách hàng phải đến phòng giao dịch đăng ký tại quầy. "Ngoài ra, để đảm bảo an toàn, đáng lẽ ngân hàng nên quy định thiết bị di động đăng ký cài Smart OTP và thiết bị trước đó đăng ký dịch vụ SMS banking để nhận OTP thông thường phải là một. Ở trường hợp này, kẻ gian đã chiếm được SmartOTP của chị Hương để cài cho thiết bị di động khác và thoải mái giao dịch", vị chuyên gia này phân tích.

Mấy cái "nào đó" của cụ là mấu chốt. Một người thường xuyên sử dụng IB sẽ ko phạm sai lầm như vậy. Ok, chốt lại là cô H này ngáo ngơ. Em xin lỗi các cụ đã mất thời gian vì các thắc mắc của eCụ Là Gì Nhỉ chắc vì có sẵn định kiến với ngân hàng trong đầu rồi nên mới cố tình không hiểu thôi chứ bao nhiêu người giải thích rồi, người thường như em đọc còn hiểu ngay mà.

1. Hacker gửi tin nhắn dụ chủ tài khoản vào web giả có giao diện giống web thật.

2. Chủ tk nhập thông tin đăng nhập vào web giả, web giả có thể câu giờ bằng cách hiện thông báo "đang xử lý" hoặc bắt đăng nhập lại vì có lỗi.

3. Ngay khi có thông tin đăng nhập của chủ tk, web giả dùng chương trình tự động (bot) dùng thông tin đó để vào web thật của ngân hàng rồi chọn chuyển sang dùng chức năng Smart-OTP.

4. Cùng lúc này, web giả đưa ra một yêu cầu nào đó bắt chủ tk nhập mã xác nhận.

4. Mã xác nhận (cho việc chuyển sang dùng Smart-OTP) được web thật gửi về điện thoại của chủ tk.

5. Chủ tk nhập mã xác nhận vào web giả, chương trình tự động lại dùng mã xác nhận này để nhập vào web thật và chuyển sang Smart-OTP thành công.

5 bước này diễn ra trong vòng chưa đầy 2 phút và không gây ra vấn đề gì ngay lập tức nên chủ tk làm xong quên luôn. Mãi đến khi hacker dùng thông tin đăng nhập + Smart-OTP để chuyển tiền thì mới tá hoả. Vậy đó cụ.

Các cụ có vẻ thắc mắc nhiều, em cũng có tí nghề và cũng tổng hợp từ nhiều nguồn để hầu các cụ về vụ hack 500 củ như thế này ạ. Kịch bản này khá hợp lý và hoàn toàn làm được.

1. Hacker cài sẵn Smart OTP, App VCB lên điện thoại, không kích hoạt cũng như đăng ký.

2. Chị Hương bị lừa vào website phishing, là web lừa đảo giao diện giống thật, sau đó mất mật khẩu, user IB. Đồng thời web này đưa ra một yêu cầu giả mạo nào đó bắt chị Hương phải nhập OTP.

3. Đồng thời lúc đó hacker dùng User và pass lấy được truy cập app Smart OTP và yêu cầu kích hoạt, SMS OTP gửi đến điện thoại chị Hương, chị này nhập ngay lên Web fake kia. Hacker active thành công Smart OTP, đồng thời chiếm đủ quyền để thực hiện giao dịch.

Gồm User, Pass Ibanking và App SmartOTP đã kích hoạt theo tài khoản.

Để chi tiết hơn em detail cái kịch bản này theo hướng chủ quan, nếu em là thằng hacker và các cụ là người bị hại

Ý kiến:

---------------------

1. Mấy bước trên này hoàn toàn có thể làm bằng máy, không cần con người nhúng tay vào bất cứ công đoạn nào của Hacker.

2. Kịch bản này sai nếu chị Hương cũng đang dùng App SmartOTP. Khả năng này ít, vì app của VCB lởm.

3. Đây chỉ là kịch bản giả thuyết và nó sẽ bị bác bỏ khi Công An không tra được tin nhắn từ số chị Hương có nội dung về kích hoạt Smart OTP

4. Dù là giả thuyết nhưng việc này có khả năng làm được nếu KHÁCH HÀNG KHÔNG CẨN THẬN khi giao dịch online.

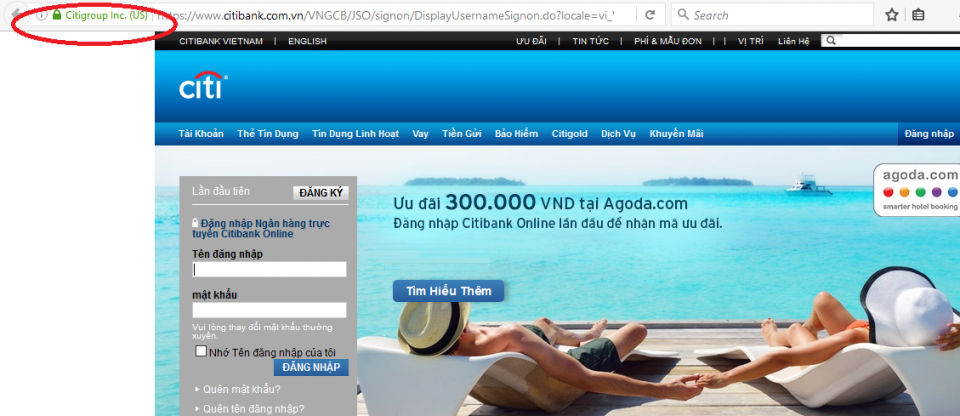

5. VCB cảnh báo không cung cấp User và Pass IBanking cho bất cứ ứng dụng hay ai là chính xác. Tuy nhiên các cụ mợ nên cảnh giác khi vào hệ thống ngân hàng để giao dịch online. Phải nhìn kĩ dòng báo xanh trên thanh trình duyệt như hình. Hiện nay có App cũng "xin" tài khoản Ibanking, tuyệt đối không dùng tính năng này của các app đó các cụ nhé.

Update mới :

Ngoài khả năng trên, mới nghe thiên hạ FB đồn App Smart OTP của VCB có vấn đề......

Các cụ hóng tiếp nhá.

Cụ đã hiểu là kĩ thuật làm được rồi, thì vấn đề là khách ngáo ngơ thôi.Mấy cái "nào đó" của cụ là mấu chốt. Một người thường xuyên sử dụng IB sẽ ko phạm sai lầm như vậy. Ok, chốt lại là cô H này ngáo ngơ. Em xin lỗi các cụ đã mất thời gian vì các thắc mắc của e

Thế cũng còn an toàn hơn, tuy nhiên lần sau bị hack là vẫn toiLều báo viết chuẩn này cụ, đúng ra cái Smart OTP đó phải ra ngân hàng đăng ký mới được.

Quy trình chắc là đúng như cụ mô tả rồiCụ Là Gì Nhỉ chắc vì có sẵn định kiến với ngân hàng trong đầu rồi nên mới cố tình không hiểu thôi chứ bao nhiêu người giải thích rồi, người thường như em đọc còn hiểu ngay mà.

1. Hacker gửi tin nhắn dụ chủ tài khoản vào web giả có giao diện giống web thật.

2. Chủ tk nhập thông tin đăng nhập vào web giả, web giả có thể câu giờ bằng cách hiện thông báo "đang xử lý" hoặc bắt đăng nhập lại vì có lỗi.

3. Ngay khi có thông tin đăng nhập của chủ tk, web giả dùng chương trình tự động (bot) dùng thông tin đó để vào web thật của ngân hàng rồi chọn chuyển sang dùng chức năng Smart-OTP.

4. Cùng lúc này, web giả đưa ra một yêu cầu nào đó bắt chủ tk nhập mã xác nhận.

4. Mã xác nhận (cho việc chuyển sang dùng Smart-OTP) được web thật gửi về điện thoại của chủ tk.

5. Chủ tk nhập mã xác nhận vào web giả, chương trình tự động lại dùng mã xác nhận này để nhập vào web thật và chuyển sang Smart-OTP thành công.

5 bước này diễn ra trong vòng chưa đầy 2 phút và không gây ra vấn đề gì ngay lập tức nên chủ tk làm xong quên luôn. Mãi đến khi hacker dùng thông tin đăng nhập + Smart-OTP để chuyển tiền thì mới tá hoả. Vậy đó cụ.

Cái "nào đó" thì đơn giản mà cụ, web giả nó bịa ra thông báo lỗi hay chương trình dự thưởng gì chả được. Người hay dùng Internet Banking mà chỉ cần lơ là không để ý kỹ, vừa thao tác banking vừa chơi game/chat với bạn chẳng hạn, là dính thôi.Mấy cái "nào đó" của cụ là mấu chốt. Một người thường xuyên sử dụng IB sẽ ko phạm sai lầm như vậy. Ok, chốt lại là cô H này ngáo ngơ. Em xin lỗi các cụ đã mất thời gian vì các thắc mắc của e

Ở nước ngoài vẫn nhận được SMS mà cụ. Em nghĩ đúng ra thì Smart OTP phải được đồng bộ với số điện thoại đã đăng ký với NH để nhận OTPCụ phải tính cả trường hợp khách hàng đi nước ngoài nữa.

Cụ cho em hỏi, khi ngân hàng gửi otp xác nhận smartOTP thì tin nhắn đó viết như thế nào? Vì sao chủ tk lại không hề để ý.Cụ Là Gì Nhỉ chắc vì có sẵn định kiến với ngân hàng trong đầu rồi nên mới cố tình không hiểu thôi chứ bao nhiêu người giải thích rồi, người thường như em đọc còn hiểu ngay mà.

1. Hacker gửi tin nhắn dụ chủ tài khoản vào web giả có giao diện giống web thật.

2. Chủ tk nhập thông tin đăng nhập vào web giả, web giả có thể câu giờ bằng cách hiện thông báo "đang xử lý" hoặc bắt đăng nhập lại vì có lỗi.

3. Ngay khi có thông tin đăng nhập của chủ tk, web giả dùng chương trình tự động (bot) dùng thông tin đó để vào web thật của ngân hàng rồi chọn chuyển sang dùng chức năng Smart-OTP.

4. Cùng lúc này, web giả đưa ra một yêu cầu nào đó bắt chủ tk nhập mã xác nhận.

4. Mã xác nhận (cho việc chuyển sang dùng Smart-OTP) được web thật gửi về điện thoại của chủ tk.

5. Chủ tk nhập mã xác nhận vào web giả, chương trình tự động lại dùng mã xác nhận này để nhập vào web thật và chuyển sang Smart-OTP thành công.

5 bước này diễn ra trong vòng chưa đầy 2 phút và không gây ra vấn đề gì ngay lập tức nên chủ tk làm xong quên luôn. Mãi đến khi hacker dùng thông tin đăng nhập + Smart-OTP để chuyển tiền thì mới tá hoả. Vậy đó cụ.

Vậy thì xem trên điện thoại sẽ không nhìn thấy cụ ah.Đây cụ, chỗ em bôi đỏ đó

Em chém rùi mà, trong máy của em gái này còn lưu sms này:Cụ cho em hỏi, khi ngân hàng gửi otp xác nhận smartOTP thì tin nhắn đó viết như thế nào? Vì sao chủ tk lại không hề để ý.

Cụ đúng về việc nhiều tiền hơn là GIỎI hơn, nhưng là chung chung vậy,Em thấy 1 số cụ ở đây pro it nên thấy ai cũng gà . Không nghĩ lỗi của NH. Còn ý kiến của em, khách đã dùng Internet Banking nhiều lần, cũng hay đi " ngoài ra nước " , facebook cũng nhiều follow , cũng thuộc dạng ko phải mù mờ thông tin . 1 người có 500tr tài khoản thuộc dạng ngáo ngơ, còn các cụ ở đây chắc tài khoản tầm 5 tỷ trở lên

Update mới :Có biến mới đây cụ, một chủ tài khoản khác vừa đưa bằng chứng khẳng định là hệ thống Internet Banking của VCB từng hở nghiêm trọng, cụ thể là chỉ cần vào được Internet Banking là thay đổi được số điện thoại nhận OTP. Tức là hacker chỉ cần lừa chủ tk vào được trang web giả và lấy được thông tin đăng nhập là xong con ong. Mãi sau khi có vụ việc 500tr thì hệ thống của VCB mới dẹp cái việc cho người dùng Internet Banking thêm số điện thoại nhận OTP. Quả này VCB mệt rồi.

https://www.facebook.com/nguyenngoclong1983/posts/688017584683667

Nếu dúng đi nữa thì cũng bình thùơng thôi, VCB nó thấy sai thì sửa chứ có gì mà quy chụp.Có biến mới đây cụ, một chủ tài khoản khác vừa đưa bằng chứng khẳng định là hệ thống Internet Banking của VCB từng hở nghiêm trọng,