- Biển số

- OF-482877

- Ngày cấp bằng

- 9/1/17

- Số km

- 4,207

- Động cơ

- 256,856 Mã lực

Ý là hack hết 10 cty top đầu đó. Lấy gì đảm bảo không bị? tầm hacker quốc tế nó sieeu lắmTop3 chết rồi đây còn gì nữa.

Ý là hack hết 10 cty top đầu đó. Lấy gì đảm bảo không bị? tầm hacker quốc tế nó sieeu lắmTop3 chết rồi đây còn gì nữa.

Tức là vẫn chưa đàm phán đc với hặc để lấy mãSợ quá. Thấy ông user06032024 này xàm quá e fai lập ngay acc để cmt. Từ quả ảnh decrypt hết 15s đến server decrypt sẽ lâu hơn vs lại tốn thời gian hơn. 2 bác Garrard_1967 vs hung2019 nói thì e thấy chứng thực được năng lực của 2 bác chứ ông b kia võ mồm quáXin thưa vs ông user06032024 là decrypt cái roẹt ạ. Thuật toán của nó là nó dịch bit theo chunk có key thì vào đúng chỗ move lại bit là đc ạ.

Hihi em ngáo thật. Cảm ơn cụCụ nhìn nick cụ ấy sẽ hiểu cụ ấy đùa cái gì ạ

nó khác gì cái điếu cày ủy ban đâu, vì thường là để cài app gì đó, mở remote để bên cung cấp có thể manage/support. Giờ thì đỡ chứ tầm 2015 về trước phổ biến nhất là ông nào cũng có 1 con để cài email Mdaemon cho công ty, tất nhiên là crack nên thành ổ spam, botnet với đào coin các kiểu.Công ty em làm nhiều khách hàng. Thấy máy chủ nào mà mở remote desktop là kiểu gì cũng bị virus mã hoá.

Anh ý đây cụCác cụ tập trung chuyên môn tí được không, chứng tỏ bản thân loãng hết thớt

PS: không biết anh Quảng đã lên tiếng gì vụ này chưa, mấy vụ kiểu này anh hay chém lắm

Anh Quảng vẫn nổ ác nhỉ? Mỗi lần cài phần mềm diệt virus BKAV e lại phải cài lại win. bố khỉAnh ý đây cụ

Ông Nguyễn Tử Quảng giải đáp: Chuyện gì đang xảy ra với VNDirect? Tài sản của khách hàng có được đảm bảo? Khi nào mới khắc phục xong?

“Chúng tôi coi đây là một vấn đề chung của xã hội, mọi người cùng chung tay vào để khắc phục. Có một nội dung nữa mà tôi nghĩ các bạn độc giả quan tâm là tài khoản và tài sản của họ trong hệ thống VND thế nào? Thì rất may tất cả đã đang được đảm bảo, các bạn có thể tạm yên tâm”, CEO BKAV Nguyễn...antt.nguoiduatin.vn

Chiêu trò bọn nó thôi

Sớm ko hack, muộn ko hack, hack đúng đoạn 1287+_. Xin Lỗi mà NĐT mất tiền và thiệt hại, ai đền bù? Phải có Thanh Tra và Chế Tài Hình Sự mới cóng!

Con Hương VND mở Quân Chay nhưng nó ăn thịt người (giết người ko sao), bài này bọn nó SD lâu rồi: mạng bị tấn công, lỗi hệ thống… một dạng Khoá cơ học để chặn Mua/ Bán nhỏ lẻ đáy/ đỉnh.

VND VPS dạng Tà Giáo nên tôi ko bao giờ GD. Nên rút hết TK những Cty dạng này.

TK mở cần nghiêm ngặt lọc:

1. An toàn (VND VPS) ko an toàn

2. Đi lệnh phần mềm mươt

3. Bảo mật thông tin

4. Phí GD/ LS MG cạnh tranh

Ngoài ra cần có bộ lưu giữ điện và 2 đường mạng cùng 4G phòng khẩn cấp

Nay 2 đòn bẩn tung ra:

1. VPS cut MG

2. VND bị hack

Tôi quan điểm đây là pha rũ cung trước nhịp chạy nước rút Mid BDS để phối trong các phiên tới. Nhẹ tàu khi Lái kéo lên!

Nhìn thông tin Media tung lên trình tự VND VPS nay nhằm tác động Tâm lý cá nhân bán tháo để rơi bẫy đội Lái, mục đích nó cũng đạt được 85%.

Chú ý các news gần đây rũ nó dùng rất gắt:

1. SK Tổng

2. Plus té ngựa

3. Nay 2 đầu VND VPS phối hợp đòn bẩn

Hiện hàng chưa phối hết nên muộn nhất sau 10.25h sáng mai sẽ tiếp tục pha kéo xả!

Mời cụ: https://baomoi.com/ong-nguyen-tu-quang-su-co-vndirect-do-ma-doc-tong-tien-c48666422.epiCác cụ tập trung chuyên môn tí được không, chứng tỏ bản thân loãng hết thớt

PS: không biết anh Quảng đã lên tiếng gì vụ này chưa, mấy vụ kiểu này anh hay chém lắm

Cẩn thận mất lái cụChắc cậy dàn nhân tài ẩn dật dạng chó cắn trộm, giấu mặt ẩn tên ẩn danh như thằng FAKE user06032024xamle

Cụ chưa trả tiền để lấy key bao giờ lại đi cãi nhau với người đã kinh qua hết rồi, e cũng đến ạ cụDạng m bít cái méo gì

Bớt bibo đi con

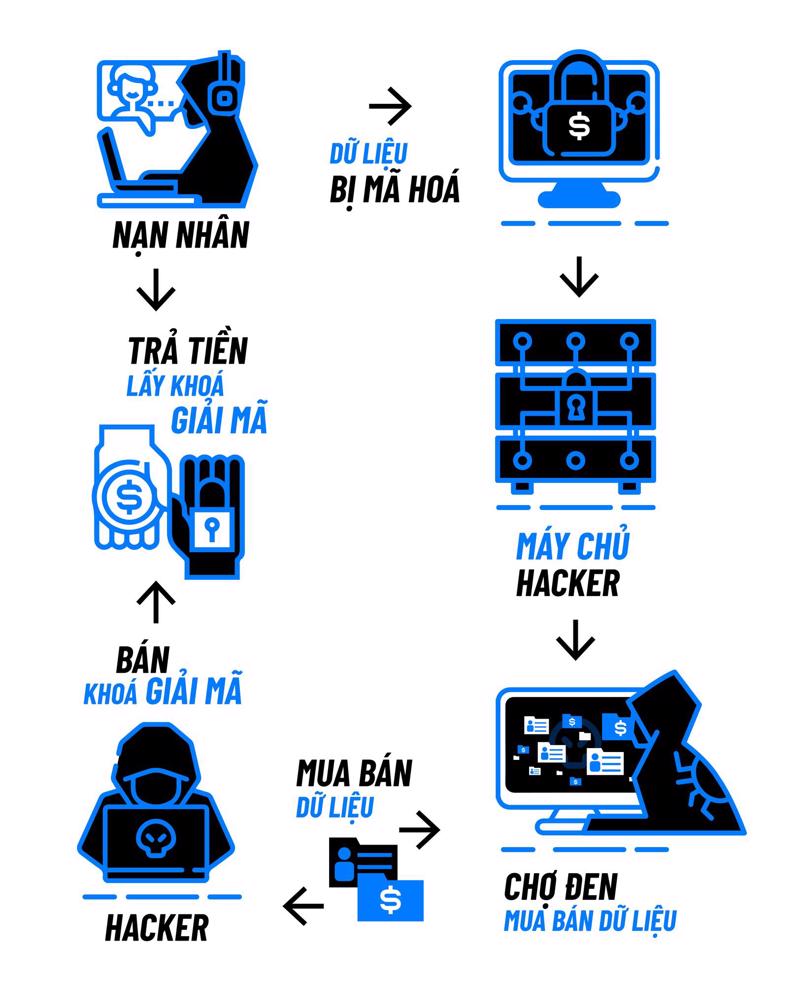

Cảnh giác mã độc mã hóa tống tiền kép dịp Tết

Chỉ trong vòng 2 tuần trở lại đây, hàng loạt các vụ việc tấn công mã độc tống tiền kép đã xảy ra liên tiếp và đây cũng nhiều khả năng là xu hướng chính của tấn công dữ liệu trong năm 2024…vneconomy.vn

Thực tế thì việc dữ liệu bị mã hoá và dữ liệu bị rò rỉ là 2 việc rất khác nhau, và thông thường các case như này thì chỉ bị mã hoá tại local thôi, ít khi dữ liệu đc chuyển ra ngoài vì:M xem cái code của t về mày chạy đi

Võ mồm như m

BTW m tưởng hay à

Nếu đùng là Hacker đòi 70 BTC và VND đã chi tiền thì

Các cụ mợ có TK ở VND chuẩn bị mà nghe đội BDS, rồi QC spam tin nhắn đi

Thông tin TK của các cụ sẽ bị hacker bán , nếu VND ko chi tiền vài lần nữa

Khả năng cao 80% ransomware double extortion

Hacker giờ tống tiền 2 3 lần là rất cao đấy cụThực tế thì việc dữ liệu bị mã hoá và dữ liệu bị rò rỉ là 2 việc rất khác nhau, và thông thường các case như này thì chỉ bị mã hoá tại local thôi, ít khi dữ liệu đc chuyển ra ngoài vì:

- Với các hệ thống lớn, nếu không phải người trong cuộc (đội dev) thì không dễ dàng để xác định dữ liệu giá trị đang nằm ở đâu. Cụ thể trong trường hợp này người ngoài (ví dụ hacker) vào thì giữa 1 rừng VM sẽ ko biết con nào là con DB, dựa theo naming của VM hoặc file config của app thì cũng chỉ có thể khoanh vùng chứ để xác định đc trong đó các DB/Table nào có giá trị thì còn khướt. Còn định lôi ra cả cục to (ví dụ nguyên file backup từng db hoặc vm) thì cũng phải xử lý vấn đề transfer ra ngoài như nào vì từ các máy đó chắc chắn ko thể connect trực tiếp ra internet đưọc mà chỉ mở port theo từng dịch vụ và có kiểm soát theo ip source-destination. Để transfer ra đc tùy hệ thống, có thể không phải bất khả thi nhưng sẽ phải rất mất công, thời gian.

- Mục đích là mã hoá để đòi tiền chuộc thì việc lấy data ra ngoài thường không đc hacker quan tâm. Nó sẽ mã hoá luôn thay vì mất thời gian tìm dữ liệu nằm ở đâu, cách transfer lượng lớn data ra ngoài,... mà ko biết có giá trị gì hay không.

Tóm lại, theo kinh nghiệm cá nhân mình thì việc bị mã hoá dữ liệu và việc bị khai thác/rò rỉ dữ liệu ở các hệ thống như này thường là 2 vụ việc hoàn toàn khác nhau.

Có làm thật hì mới tranh luận đc chứ mợĐược mấy trang đầu em thấy các cụ phân tích các tình huống, nguyên nhân .... Qua đó cũng mở mang thêm, dù 1 số thuật ngữ chuyên ngành ko rõ. Sau đó thì tranh cãi chuyên môn, rồi thách đố nhau lập trình .... Chả ra làm sao cả.